Polscy naukowcy pracujący nad koronawirusem zdobyli kluczowe informacje, jak go powstrzymać

15 marca 2020, 10:58Naukowcy z Politechniki Wrocławskiej zbadali enzym, który może okazać się kluczowy w walce z koronawirusem SARS-CoV-2. Proteaza SARS-CoV-2 Mpro (Main Protease) odpowiedzialna jest za cięcie białek i jest wirusowi niezbędna do replikacji.

Naprzemienne wszechświaty materii i antymaterii

19 lipca 2011, 17:38Dragan Slavkov Hajdukovic, fizyk z Czarnogóry, który obecnie pracuje w CERN, nakreślił w swoim studium opublikowanym w Astrophysics and Space Science mechanizm zmieniający materię w antymaterię, skutkujący naprzemiennymi cyklami kurczenia się wszechświata i jego powstawania wskutek wybuchu.

Prezenty dla kinomaniaka na każdą okazję

21 listopada 2023, 18:22Obdarowywanie się prezentami jest niezwykle przyjemne, ale także często rodzi wiele zagwozdek. Czasami trudno jest wymyślić nietypowy i trafiony prezent. Sprawa jest nieco ułatwiona, gdy znamy pasję danej osoby. Co więc kupić fanowi kinowych produkcji?

Niebezpieczny WiMax

10 stycznia 2007, 15:54Firma analityczna ABI Research ostrzega przed licznymi lukami w zabezpieczeniach technologii WiMax. Jeśli nie uczysz się na błędach przeszłości, będziesz musiał je powtórzyć – mówi wiceprezes ABI, Stan Schatt.

Bezbłędny test Bella

28 sierpnia 2015, 12:17Na Uniwersytecie w Delft przeprowadzono najbardziej rygorystyczny test splątania kwantowego. Może być on ostatecznym gwoździem do trumny modeli alternatywnych wobec standardowej mechaniki kwantowej, złą wiadomością dla hakerów przyszłości oraz dowodem, że Einstein się mylił

Analiza bez rozszyfrowywania

26 czerwca 2009, 10:43Specjaliści z IBM-a rozwiązali problem matematyczny, z którym naukowcy borykali się od czasu wynalezienia przed kilkudziesięciu laty publicznych kluczy szyfrujących. Technika nazwana "homomorfizmem prywatności" lub też "pełnym szyfrowaniem homomorficznym" umożliwia przeprowadzenie szczegółowej analizy zaszyfrowanych danych bez konieczności ich odszyfrowywania.

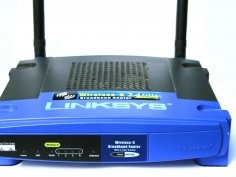

Domowe rutery pełne dziur. Producenci lekceważą kwestie bezpieczeństwa

13 lipca 2020, 13:30Najpopularniejsze domowe rutery zawierają poważne luki bezpieczeństwa, ostrzegają specjaliści z Instytutu Fraunhofera. Peter Weidenbach i Johannes vom Dorp przeanalizowali pod kątem bezpieczeństwa 127 popularnych domowych ruterów i odkryli, że większość z nich zawiera co najmniej 1 krytyczną dziurę, a w wielu z nich znaleziono setki znanych luk

UEFI i Windows 8 mogą sprawić problemy użytkownikom Linuksa

22 września 2011, 10:35Profesor Ross Anderson z Cambridge University i inni specjaliści ostrzegają, że proponowane przez Microsoft porzucenie BIOS-u na rzecz UEFI może spowodować problemy osobom, chcącym skorzystać z „nieautoryzowanych" systemów operacyjnych.

Unikatowy farerski sweter w archiwum Admiralicji. Łup Royal Navy zachwycił naukowców

28 marca 2024, 11:46Wśród XIX-wiecznych listów z Kolekcji Papierów Wartościowych brytyjskich Archiwów Narodowych (TNA) odkryto doskonale zachowany 217-letni sweter wykonany wg tradycyjnego farerskiego wzoru. Miała go otrzymać kobieta z Danii, ale przesyłka nigdy nie dotarła do celu, bo statek, który ją przewoził, został zatrzymany przez Royal Navy podczas bitwy pod Kopenhagą (1807).

Bezpieczniejsza kryptografia kwantowa

4 marca 2007, 09:11Inżynierom Toshiby udało się załatać pewne niedociągnięcie w systemach kryptografii kwantowej, które powodowało, że, wbrew teorii, zaszyfrowane wiadomości można było przechwycić. System Toshiby powinien umożliwić przesyłanie kwantowych kluczy kryptograficznych na duże odległości.